Ein NAS bietet einen deutlichen Mehrwert, wenn es über das Internet erreichbar ist. Eine eigene Cloud, Zugriff von unterwegs die Daten des NAS, sichern von Daten von unterwegs auf dem eigenen NAS (z.B. Urlaubsfotos!) oder das Betrachten von Bildern über die Synology Photo-Station sind nur einige Anwendungen.

Jedoch macht man sich durch das Öffnen der benötigten Ports auch angreifbar. Dabei sollte man einige einfache aber sehr effektive Tricks beherzigen:

1 Firewall auf dem Router aktivieren

2 Standard-User löschen

Auf eurem Synology Gerät sollten ihr umgehend einen neuen Benutzer in der Gruppe "system default admin group" anlegen. Testet den Zugriff über diesen neuen Benutzer und deaktiviert anschließend den Benutzer "admin".

Klingt jetzt ganz simpel - aber dieses Vorgehen reduziert die Angriffe von außen (die so gut wie immer versuchen sich mit "admin" anzumelden) doch ganz erheblich!

3 Standard Ports der Synology DS ändern

Egal was ihr tut - bitte niemals die standardmäßigen Syno Ports verwenden! Dies ist das zweite große Einfallstor auf euer NAS. Auf jeden Fall ändern sollte ihr folgende Ports:

| # | Anwendung | Port http | Port https |

|---|---|---|---|

| 1 | DSM | 5000 | 5001 |

| 2 | File Station | 5000 | 5001 |

| 3 | Photo Station | 80 | 443 |

Die Ports für DSM und FileStation ändert Ihr ganz einfach unter >>Systemsteuerung>>Netzwerk>>DSM Einstellungen

Für die Photo Station gibt es hier einen Link zur Synology Webseite.

4 Automatisches Blockieren von IPs aktivieren

Unter >>Systemsteuerung >>Sicherheit >>Konto könnt Ihr das automatische Blockieren nach einer gewissen Anzahl Anmeldeversuche aktivieren:

Ich lasse hier 5 Anmeldeversuche innerhalb von 3 Minuten zu. Sollte die Anzahl überschritten werden wird die entsprechende IP dauerhaft blockiert. Ein Ablauf der Blockierung lasse ich nicht zu.

Ich lasse hier 5 Anmeldeversuche innerhalb von 3 Minuten zu. Sollte die Anzahl überschritten werden wird die entsprechende IP dauerhaft blockiert. Ein Ablauf der Blockierung lasse ich nicht zu.

Bitte bei den Einstellungen aufpassen. Man kann sich hier auch ganz schnell selber aussperren und dann kommt man oftmals nur mit einem Soft Reset weiter (wie der geht ist hier beschrieben).

Also vielleicht solltet ihr zu Beginn die Blockierung nach einem Tag wieder ablaufen lassen. Dann habt ihr die Möglichkeit ohne Soft-Reset weiterzumachen. Ganz schlaue tragen ihre eigene IP gleich in die Freigabeliste ein ?!

Seit noch nicht allzu langer Zeit kann man im gleichen Bildschirm etwas weiter unten vertrauenswürdige Clients definieren und diesen dann eine größere Anzahl an fehlgeschlagenen Login Versuchen zu gestehen. Eigentlich ganz pfiffig

5 Entdecken, wenn ein Angriff stattfindet bzw. stattgefunden hat

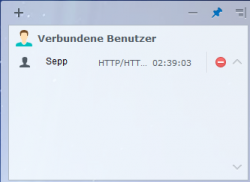

Habt ab und zu mal einen kritischen Blick auf das Widget mit der Anzahl der angemeldeten User. Hier fällt auf wenn nicht befugte Personen auf eurer DS angemeldet sind:

Sollten hier auf einmal unbekannte Benutzer auftauchen ist Vorsicht geboten!

Auch ein gutes Feedback über versuchte Angriffe ist die Liste der automatisch blockierten IPs:

Wenn ihr alles richtig gemacht habt sollte die so aussehen wie bei mir - nämlich leer!

Kommentare powered by CComment